Меню сайта Меню сайта |

|

Категории раздела Категории раздела |

|

Партнеры Партнеры |

|

|

Вход Вход |

|

Поиск Поиск |

|

Архив новостей Архив новостей |

|

|

| Приветствую Вас, Гость · RSS |

13.04.2026, 18:10 |

|

Главная » Сетевая безопасность

Не так давно Департамент доходов в Южной Каролине в США зафиксировал утечку 70 гигабайт данных, которую осуществил хакер из России. Рассмотрим, как это произошло. В данном случае использовались украденные учетные данные, с помощью которых был получен доступ к виртуальной машине и далее к внутреннему компьютеру, который передавал большой объем данных из сервера баз данных. Затем этот компьютер переправил эти 79 Гбайт на другой компьютер, а только потом данные были сброшены на сервер в Восточной Европе. Подобные атаки могут обнаружены системами класса DLP путем мониторинга выходящего трафика. Мониторинг с использованием NetFlow мог защитить сеть еще намного ранее, путем контроля внутрисетевого перемещения данных. Рассмотрим, как поведенческий анализ с помощью NetFlow может обнаружить атаку на ранней стадии и предотвратить утечку данных. Обнаружение с помощью сигнатур здесь не поможет

|

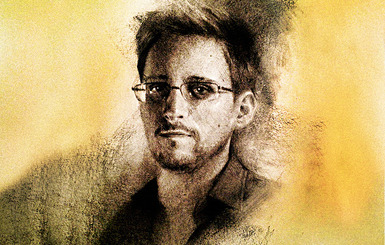

Бывший сотрудник Агентства национальной безопасности США Эдвард Сноуден смог получить доступ к секретной информации при помощи нескольких общедоступных программ, пишет The Guardian. Тем удивительнее тот факт, что несанкционированное проникновение так и не было обнаружено. Сотрудники агентства, расследующие деятельность Сноудена, пришли к выводу, что для сбора данных из внутренней сети он использовал простого поискового робота, предназначенного для индексирования веб-страниц и копирования содержащейся на них информации. Необычная активность робота поначалу вызвала вопросы, но Сноуден смог убедить начальство в ее необходимости. За время своей работы робот смог получить доступ более чем к полутора миллионам документов.

АНБ специализируется на отражении внешних кибератак, однако внутреннее вмешательство Сноудена было незамысловаты

...

Читать дальше »

|

За последнее несколько месяцев было осуществлено несколько атак на

розничные организации, проведенные через POS-терминалы. К сожалению, в

будущем следует ожидать их еще больше. Именно так было написано в

предупреждении, которое недавно разослало ФБР по розничным компаниям. Что же делать, какие шаги необходимо предпринять? Решить

проблему могут помочь мониторинг сети с помощью NetFlow и технологии

обнаружения аномалий трафика, которые позволяют получить полную

видимость процессов, которые происходят в сети.

NetFlow является эффективным средством для получения полной прозрачности всего происходящего в распределенных сетях,

которые характерны для больших розничных компаний. Очень дорого и

сложно устанавливать защитные устройства в каждом месте физического

присутствия, у каждого POS-терминала. Но собирая NetFlow прямо с

существующих маршрутизаторов и коммутаторов на каждом сайте, розничные

компании могут получить эффективный и недорогой инструмент для контро

...

Читать дальше »

|

Сегодня, более, чем когда либо, вопросы интернет-безопасности являются первейшей заботой практически каждого CIO, CTO или директора по IT в банковской сфере. Все понимают, что необходимо повысить уровень защиты против кибер-угроз, таких как современные угрозы повышенной сложности (advanced persistent threats, APT) или DDoS. В январе текущего года в газете Washington Post сообщалось, что "в число банков, работа сайтов которых была нарушена в последнее время, вошли Bank of America, PNC Bank, Wells Fargo, Citigroup, HSBC и SunTrust. За последние недели, преступники атаковали по семь банков в день". Причем последний наплыв атак класса DDoS был предназначен только для того, чтобы отвлечь банковские подразделения безопасности от борьбы с проблемой хищения миллионов долларов из банков.

|

Разница имеет значение

Когда мы говорим о постоянных угрозах повышенной сложности (Advanced Persistent Threat, APT), то логично и использовать термин "непрерывное качественное обнаружение угроз" (Advanced Persistent Detection). Обнаружение - это самое главное в стратегии защиты сети.

Методика использования сигнатур все еще остается эффективной, но сегодня требуется и другая технология, чтобы обнаружить большую часть современных угроз внутри корпоративной сети. При упоминании преимуществ технологий, не использующих сигнатуры, люди обычно сразу начинают говорить об методах обнаружении аномалий. Но чаще всего, это не полностью соответствует тому, что мы имеем в в

...

Читать дальше »

|

Поскольку тема становится все более актуальной, пришло время обсудить роль NetFlow, сравнивая ее с другими средствами, такими как Syslog и захват пакетов. Начнем с Syslog. Очевидно, что каждый человек, исследующий инциденты безопасности, понимает важность логов. Нет лучше способа узнать, что происходит внутри системы или приложения в то время, когда произошла атака. Тем не менее, Syslog имеет свои ограничения. Вам необходим сбор логов на каждом конечном компьютере, поэтому во многих средах покрытие Syslog не будет комплектным, и когда компьютер подвергнется нападению, мы уже никогда не сможем доверять логам с него. Т.е. Syslog очень важен, но он не может нам все показать. То же самое можно сказать о захвате пакетов. Многие компании осуществляют захват пакетов в круглосуточном режиме, и ничто не сравнится с таким методом для понимания, что происходит в сети в определенный моме

...

Читать дальше »

|

Объединение компаний или покупка компании всегда создает новые возможности для организаций, но имеет и свои сложности. Одна из таких сложностей - это создания плана объединения двух компьютерных сетей. Интеллектуальный анализ с использованием NetFlow может помочь в этом процессе.

Обнаружение активов (Asset Discovery)

Одним из первых шагов при разработке эффективного плана миграции является создание списка приобретенных активов. Единый список хостов, которые обслуживает SMTP (email), может быть получен путем проверки записей NetFlow, связанных с хостами.

Таким образом получаем список каждого активного SMTP-сервера, которые существуют в сети.

|

Почти две трети из опрошенных организаций не имеют представления, были ли у них инциденты, связанные с нарушением безопасности

Компания Lancope опубликовала исследование, свидетельствующее о том, что очень многие организации имеют совершенно нереалистичное доверие по отношению к системам безопасности своих сетей. Согласно отчету, более 65% профессионалов в сфере IT-безопасности не думают, что у них в сети были какие-либо инциденты в сфере сетевой безопасности за последние 12-18 месяцев, либо не уверены, было ли что-то подобное. Опрос производился среди участников крупнейшей конференции в сфере безопасности в Европе. По словам директора по исследованиям компании Lancope Тома Кросса (Tom Cross), их безмятежность скорее всего не обоснована . "Все системы,

...

Читать дальше »

|

Определение "традиционного" DDoS

Обычная атак типа TCP DDoS переполняет сервер путем отсылки на приемный порт большого количества пакетов с запросами. Преимущество такой атаки для злоумышленников в том, что источник таких пакетов может быть подменен, усложняя таким образом возможность отслеживания и блокировки. При этом TCP DDoS, также как и тысячи других клиентов, кричит "посмотри на меня", перегружая сервер, который старается ответить на эти фантомные запросы.

Определение DDoS на уровне приложений

Тогда как атака TCP DDoS заключается в тысячах "выстрелов", DDoS на уровне приложений похожа на нечто вроде множества никогда не заканчивающихся, дискомфортных нудных разговоров. Для протоколов, таких как HTTP, которые обычно ведут быстрый обмен сообщениями (загрузка изображения, файла или веб-страницы), DDoS на уровне приложений особенно эффективна. Атакующий хост начинает множество (со

...

Читать дальше »

|

Недавно Twitter газеты Financial Times подвергся нападению проассадовских активистов, которые называют себя Сирийской электронной армией (СЭА). И это не первая их акция. Эта атака не была чем-то большим, чем вандализмом в социальных медиа, хотя само сообщение было страшным: опубликованные посты были связаны с видео на YouTube, где показана казнь повстанцами захваченных в плен солдат сирийской армии. Более интересным, чем обсуждение политики безопасности твиттера газеты или трудностей самого Twitter, который недавно внедрил двухфакторную идентификацию, является вопрос о мотивах и оборотной стороне атак подобных политически мотивированных групп. Их намерение выходит за рамки обычных причин, связанных с похищением денег или данных, и связано непосредственно с желанием нанести вред репутации или нарушить нормальную активность. Вспомним предыдущие акции СЭА, благодаря которым они смогли получить контроль на Associated Press и отправить несколько сообщений о многочис

...

Читать дальше »

| |

|

|