Настройка Cisco ASA Firewall

Настройка NetFlow возможна на устройствах ASA 5580 series, а также на моделях с меньшим номером, при условии, что у них установлена система ASA 8.2.x.Это не типичный NetFlow

Три типа событий могут включаться/выключаться в записи NetFlow.

* flow-createЕстественно, в ASA необходимо ввести IP-адрес коллектора, а также несколько других команд, чтобы могла осуществляться пересылка. Для определения деталей функциональности NetFlow используйте Modular Policy Framework.

* flow-denied

* flow-teardown

Включение NetFlow в ASA

Вы должны также определить сервисную политику, передавая данные потоков в сервер анализа. Ниже мы предполагаем, что ваш ASA использует глобальную политику по умолчанию.

policy-map global_policyВышеуказанные команды для CLI, но NetFlow может конфигурироваться и через Cisco ASDM GUI путем нажатия:

class class-default

flow-export event-type all destination x.x.x.x

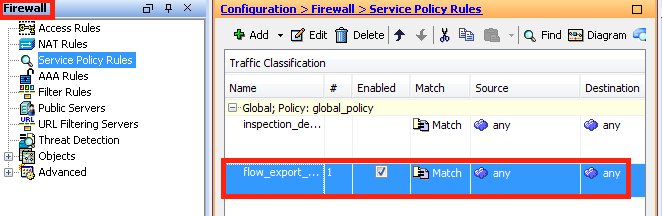

Configuration-Firewall->Service Policy Rules.Команды Cisco ASA NetFlow для специфических событий

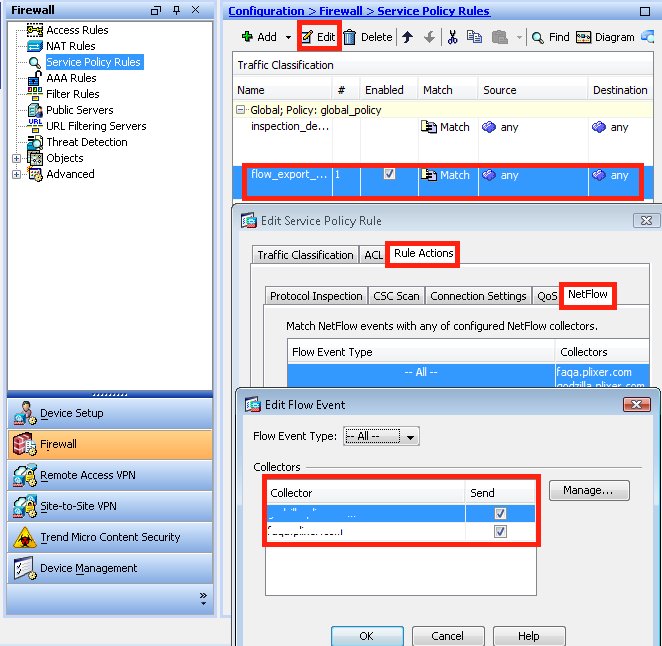

нажмите Add->выберите "Use class-default as the traffic class”->Затем->Netflow (tab)->Add (отметьте коллектор(-ы), который хотите использовать)->Finish->Apply.

Например: Log Flow Creation events между хостами 10.1.1.1 и 10.2.2.2

Адрес внутреннего коллектора NetFlow: 192.168.100.1

Заходим в консоль ASA и прописывам там наш сервер:

ASA (config)# flow-export destination inside 192.168.100.1 2055Создаём класс сервиса для экспорта:

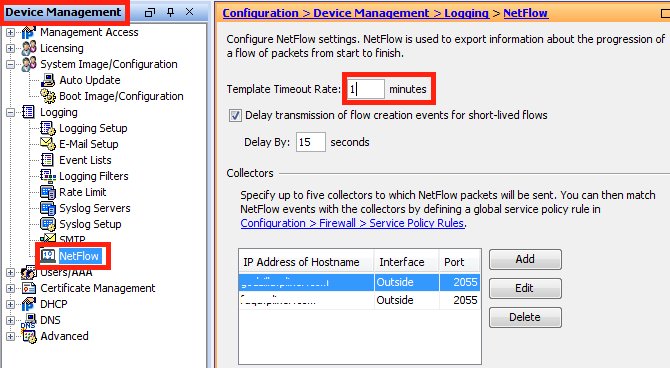

ASA (config)# flow template timeout-rate 1

ASA (config)# access-list flow_export_acl permit ip host 10.1.1.1 host 10.2.2.2

ASA (config)# class-map flow_export_classСоздаём политику для экспорта:

ASA (config-cmap)# match access-list flow_export_acl

ASA (config)# policy-map flow_export_policyСобственно включаем экспорт:

ASA (config-pmap)# class flow_export_class

ASA (config-pmap-c)# flow-export event-type flow-creation destination 192.168.100.1Для увеличения производительности Cisco рекомендует выключить сислог:

logging flow-export-syslogs disableКонфигурирование NetFlow возможно также при использовании Cisco ASDM (Adaptive Security Device Manager).

Установка экспортеров:

Перейдите к конфигурации файервола и создайте ACL, соответствующий ANY to ANY:

Отредактируйте вышеуказанный ACL, примените для всех (ALL) типов событий NetFlow rule action. Подключены могут быть до 5 коллекторов. См.ниже:

Как только трафик пройдет через файервол, начнется экспорт NetFlow в различных типах шаблонов.